نصائح للأمان الرقمي

نصائح عامة

لتقليل فرص تعرضكم لهجمات الكترونية، اختراق أحد أجهزتكم أو تسرب بياناتكم الخاصة يجب عليكم التمرن على وممارسة مبادئ الأمان الرقمي. دائماً توخوا الحذر في أي تعاملات على شبكة الإنترنت. كونوا دائما دقيقًين بشأن التطبيقات والبرامج وإضافات المتصفح التي تقومون بتثبيتها. لا تقوموا بتثبيت أو استخدام أي برمجيات لاتحتاجونها على أجهزتكم. حافظوا على تحديث برمجياتكم واحمِوا أجهزتكم وحساباتكم بكلمات سر قوية يصعب تخمينها. استخدموا كلمات مرور مختلفة عن بعضها البعض. والأفضل من ذلك ، استخدموا برنامج إدارة كلمات المرور حيث أنه يُساعد على تجنُب الوقوع في فِخاخ التصيُّد الإلكتروني. متى تيسر تأكدوا من أن أجهزتكم محمية ببرامج أمان ومضادات ڤيروسات مناسبة.

أعطوا البرمجيات مفتوحة المصدر الأولوية، وخاصة في برمجيات التراسُل. بشكل عام البرمجيات مفتوحة المصدر أأمن من غيرها.

كونوا دائما حصيفين و حذرين حيال من تسمحون لهم بالاقتراب من أجهزتكم و شبكاتكم، خاصة حال احتياجكم لصيانتها. لا تتيحوا كلمات السر الخاصة بأجهزتكم، حساباتكم أو شبكاتكم لأي شخص حتى لفنيي الدعم. غيروا كلمات السر لأُخرى مؤقتة إذا كان لابد من تشاركها.

تجنبوا الدخول على شبكات الواي فاي المفتوحة، خاصة في المقاهي، المطاعم والمطارات مالم يكن لديكم القدرة على استخدام VPN

قللوا من كم المعلومات المتاحة عنكم على شبكة الإنترنت. هجمات التصيد الناجحة تعتمد في المقام الأول على إفشائكم أنتم لبيانات، قد تبدو تافهة، لكن المهاجم الذكي يمكنه دائماً استغلالها ضدكم.

استخدموا عنوان بريد إلكتروني منفصل للإشتراك في المنتديات والمنصات المختلفة. لا تستخدموا أبداً نفس كلمة سر البريد الإلكتروني (أو أي بريد الكتروني آخر) عند الاشتراك لأنه ببساطة لو اختُرق الموقع الذي اشتركت به وتحصل المُهاجم على كلمة السر الخاصة بك سيتمكن بسهولة من الدخول إلى حسابك البريدي ومنه إلى كل الحسابات المتصلة به.

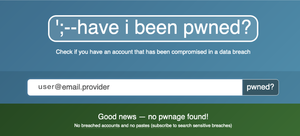

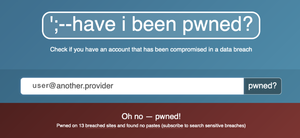

من آن لآخر تأكدوا من عدم اختراق أو إفشاء كلمات السر الخاصة بكم. يمكنكم استخدام قاعدة بيانات Have I Been Pwned ؟ فقط اكتبوا عنوان البريد الإلكتروني الذي تشكون في اختراقه وسوف يخبركم الموقع إذا كانت كلمة السر الخاصة بكم قد تسربت فعلاً. يجب أن تكون نتيجة الفحص خضراء. في حال أخبركم الموقع بتسرب بياناتكم قوموا فوراً بتغيير كلمة السر المستخدمة في كل المنصات التي يذكرها لكم الموقع كما يُنصح أيضا بتغيير كلمة سر بريديكم الإلكتروني.

افتراض سوء النية أفضل من الوقوع في الفخ. اتبعوا قاعدة: لا تضغط، لا تُحمِّل، لا تتشارك.

الهواتف المحمولة

شراء هاتف جديد أو مستعمل

- أمانكم الرقمي يبدأ من اللحظة اللي تقررون فيها امتلاك الجهاز.

- عند شراء جهاز موبايل تأكدوا أن الجهاز لم يتم تشغيله من قبل وأنه مازال بلاصق المصنع. لو مفتوح، حتى لو للتجربة فهو ليس جديد ولا يمكننا أن نعرف بدقة إذا كان عليه أي برمجيات خبيثة.

- عند شراء جهاز موبايل جديد لا تطلبوا من البائع “يظبط لكم الجهاز وينزل لكم عليه برامج و/أو ألعاب وشوية حاجات”. دي غلطة ممكن تؤدي لاحقاً للسطو على كل بياناتكم الموجودة على الموبايل وكمان وقوعكم تحت سطوة برمجيات الفدية اللي بتشفر بياناتكم وتطلب فدية مقابل فك تشفيرها. كمان ممكن تؤدي لوقوعكم فريسة للإبتزار لو البيانات اللي على الموبايل حساسة وممكن استغلالها لإحراجكم اجتماعياً.

- تجنبوا قدر المستطاع شراء أجهزة هاتف مستعملة. بعض الأجهزة تكون مُصابة بڤيروسات لايمكن إزالتها عن طريق إعادة ضبط المصنع للجهاز.

- في حال الإضطرار لشراء هاتف مستعمل يفضل دائماً القيام بإعادة ضبط المصنع، هذه الخطوة ستمسح كل البرمجيات التي تم إضافتها للجهاز بواسطة المُستخدِم السابق. لا تقوموا مباشرة بإضافة أي حسابات أو بيانات حساسة للجهاز. إذا بدأت تظهر لكم إعلانات بشكل مكثف أو لاحظتم ظهور تطبيقات لم تقوموا بتنصيبها بأنفسكم أو أبلغكم أحد معارفكم بتلقيه رسائل غريبة منكم فالجهاز مصاب ويجب أن يتم إعادة تنصيب نظام التشغيل بالكامل عن طريق التوصيل بجهاز حاسب آلي وكابل.

نفس النصائح تنطبق على شراء واستخدام حاسب آلي.

فضلاً تفقدوا الروابط التالية لأخبار متعلقة بتفشي الڤيروسات في بعض البرمجيات على منصات جوجل وآبل:

- Google Play has been spreading advanced Android malware for years

- Google Play’s malicious app problem infects 1.7 million more devices

- Google Play apps with 500,000 downloads subscribe users to costly services

- How 18 Malware Apps Snuck Into Apple's App Store

- Trojan malware infecting 17 apps on the App Store

نصائح لتأمين هواتفكم المحمولة

بشكل عام يتوجب عمل الخطوات التالية لتأمين أجهزتكم المحمولة بشكل معقول:

تشفير الأجهزة

معظم أجهزة الأندرويد تدعم خاصية تشفير الذاكرة الخاصة بها. تشفير الذاكرة يحمي بياناتكم المخزنة على الموبايل في حال فقده أو محاولة شخص التلصص على محتوياته. ڤيديو يوضح طريقة تشفير السامسونج وهذا ڤيديو يوضح طريقة تشفير كارت المايكرو إس دي السوني

أجهزة الآي فون تقوم بتشفير نفسها بمجرد عمل كلمة سر أو إضافة بصمة للجهاز. لا توجد إجراءات أُخرى يمكنكم عملها

تذكروا أن الأجهزة التي تقبل كروت ذاكرة ميكرو إس دي يجب أن يتم أيضاً تشفير الكارت ، وليس فقط الذاكرة الداخلية

إحذروا البرمجيات المفخخة

متجر جوجل للبرمجيات الخاصة بالأندرويد، وكمان متجر آبل لبرمجيات الآيفون ليس مكاناً آمناً بنسبة ١٠٠٪ لتحميل البرمجيات. دائماً ما تتسرب برمجيات مطعمة بأكواد خبيثة لهذه لمتاجر. الروابط بالأسفل.

أفضل شئ هو أن لا تقوموا بتحميل أي برمجيات لاتلزمكم على الهواتف. اعتبروا الموبايل محفظة رقمية متصلة بالإنترنت. لو نصبتم عليها برمجيات خبيثة كل البيانات الموجودة في المحفظة أصبحت معرضة للخطر.

لا تعطوا البرامج صلاحيات مُطلقة

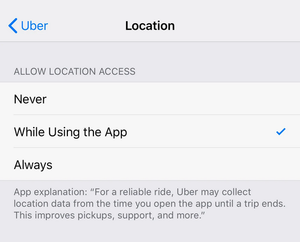

كونوا حريصين في طبيعة وكم الصلاحيات التي تعطونها للبرمجيات. مثلاً، عند تنصيب برنامج أوبر يطلب البرنامج صلاحية استخدام الموقع الجغرافي لكم، وهو طلب مفهوم حيث أن البرنامج يعتمد على تحديد موقعك بدقة من أجل توجيه أقرب سيارة لك. لكن عند إعطاء البرنامج صلاحية استخدام الموقع الجغرافي يُفضل اختيار السماح فقط عند استخدام التطبيق فقط. يمكنكم دوماً تعديل اختياراتكم لاحقاً بالذهاب إلي

Settings > Apps > App-Name > Permissions

ومن ثم اختيار الصلاحيات المناسبة للتطبيق وتعطيل أي صلاحيات لا تلزم فعلياً، مثل صلاحية الدخول على الكاميرا و/أو الميكروفون. معلومات أكثر هنا لمستخدمي أندرويد وهنا لمستخدمي آي فون.

استخدموا برنامج جدار ناري

برامج الجدار الناري تعمل على تصفية الاتصالات الصادرة والواردة من وإلي أجهزتكم. إذا كان جهازكم مصاب ببرنامج خبيث سيقلل برنامج الجدار الناري من فرصة تمكن البرنامج الخبيث من تسريب بياناتكم بمنعه من الإتصال بالإنترنت مع تنبيهكم لهذه المحاولة. توجد برمجيات جدران نارية مجانية ومفتوحة المصدر لمعظم أنطمة التشغيل.

مستخدمي الآيفون يمكنهم تنصيب برنامج Lock Down مفتوح المصدر

مستخدمي الأندرويد يمكنهم تنصيب برنامج NoRoot

الاحتفاظ بنسخة احتياطية من البيانات

قوموا بعمل نسخة احتياطية من البيانات الموجودة على موبايلاتكم بشكل دوري. يمكنكم توصيل الهواتف بحواسبكم الشخصية عن طريق كابل يو إس بي ونسخ الملفات التي بداخلها، وخاصة الصور وباقي ملفات الميديا. فقط تاكدوا من اتباع النصائح الخاصة بتأمين الحواسب الشخصية بأسفل.

إذا كان لديكم مساحة كافية في حساباتكم، يمكنكم عمل باك أب لجوجل درايڤ - شاهدوا الڤيديو الذي يوضح الطريقة.

تأمين الهواتف ضد التلصص على محتوياتها

الخطوات التالية تساعد على تأمين محتويات الهواتف من التلصص على محتوياتها، خاصة حال نسيان الهاتف في مكان ما وحصول شخص آخر عليه

مستخدمو هواتف سامسونج

موبايلات السامسونج الحديثة فيها خاصية اسمها المجلد الآمن Secure Folder هذه الخاصية تسمح للمستخدم بتخزين صور، ڤيديوهات، ملفات وتطبيقات في مساحة منفصلة من الجهاز بعيدة عن مساحة المستخدم الافتراضية

- بإمكانكم تفعيل الخاصية دي باتباع الخطوات الموضحة في الرابط ده

https://www.samsung.com/uk/support/mobile-devices/what-is-the-secure-folder-and-how-do-i-use-it/

- بعد تفعيل الخاصية ادخلوا جوه المجلد الآمن وحملوا وشغلوا البرامج اللي أنتم محتاجين تأمنوها ومنها برنامج الفيس بوك

- شيلوا برنامج فيس بوك من مساحة المستخدم الافتراضية (اللي بتدخل عليها تلقائيا لما تشغل التيليفون) ودائما استخدموا النسخة اللي نزلتوها في المجلد الآمن

- حركوا كل ملفاتكم المهمة من المساحة الافتراضية للمجلد الآمن خاصة الصور وملڤات الڤيديو والتسجيلات الصوتية

- احذفوا أيقونة المجلد الآمن من الشاشة الرئيسية. هذه الأيقونة يقوم أندرويد بإضافتها تلقائياً لشاشة الموبايل. هذه الخطوة مهمة حتى لا يُلاحظ أحد استخدامكم للخاصية

مستخدمي هواتف سامسونج التي لا تدعم خاصية الSecure Folder، ممكن أن تكون هواتفهم تدعم خاصية ثانية وهي الPrivate Mode

هذه الخاصية لا تسمح بإخفاء التطبيقات مثل الخاصية الأولى لكنها تسمح بالاحتفاظ بالملفات بشكل خفي و تساعد على إخفاء الملفات التي تولدها تطبيقات: Video, Gallery, Music, Voice recorder, My Files

معلومات أكثر عن الخاصية دي هنا وهنا ڤيديو يوضح كيفية تفعيل الخاصية

مستخدمي هواتف هواوي

موبايلات هواوي الحديثة فيها خاصية اسمها المساحة الخاصة Private Space

المساحة الخاصة هي خاصية مشابهة لخاصية المجلد الآمن في السامسونج و تسمح للمستخدم بإنشاء مساحة معزولة يمكنه فيها تنصيب وتخزين مجموعة من التطبيقات والملفات إلخ

التطبيقات والملفات التي يتم تخزينها في هذه المساحة لن تظهر على الشاشة الرئيسية Default Home Screen

مهم جداً عند تفعيل هذه الخاصية أن يتم اختيار كلمة سر و/أو رمز فتح للهاتف مختلف تماماً عن كلمة السر/رمز الفتح الخاص بالشاشة الرئيسية لأن هذه الخاصية بعد تفعيلها يتم الدخول عليها مباشرة من شاشة قفل الموبايل وهذا شيئ جيد لأنه لو كان الموبايل مغلق وحاولت فتحة بكلمة السر العادية ستدخل على المساحة المعتادة بدون تطبيقات أو أي ملفات مهمة. أما لو فتحته بكلمة السر/الرمز الخاص ستدخل على المساحة المحمية.

ڤيديو يوضح كيفية تفعيل الخاصية

تأمين أجهزة الحاسب الآلي

فضلاً راجعوا البند الخاص بشراء جهاز محمول. نفس النصائح تنطبق على شراء جهاز حاسب آلي

لتأمين الحواسب الشخصية ينصح بالتالي

- تشفير الديسكات الداخلية والخارجية المُستخدمة في/مع الحاسب.

- تحديث البرمجيات ونظام التشغيل بانتظام.

- تجنب تنصيب أي برمجيات لا ضرورة لاستخدامها، مع إزالة أي برمجيات لم تستخدمها لفترة طويلة، خاصة البرمجيات التي تُقلع مع نظام التشغيل.

- تجنُب تنصيب مُلحقات المتصفحات من مصادر غير موثوق بها.

- استخدام برمجيات مفتوحة المصدر متى أمكن وخاصة برمجيات معالجة كلمات السر وبرمجيات التشفير ومضادات الڤيروسات

تشفير الديسكات الداخلية والخارجية يحمي بياناتكم في حالة تمكن شخص ما من الوصول المادي لأجهزتكم. حتى في حال محاولة الإقلاع من وسيط خارجي ك USB Stick لن يتمكن أحد من قراءة ملفاتكم.

تشفير الهاردات

تشفير الهاردات لمستخدمي الماك

1- قوموا بتفعيل خاصية تشفير الهارد ديسك الخاص بالماك. هذه الخاصية سهل تفعيلها وتقوم بتأمن ملفاتكم في حالة فقد أو مصادرة الجهاز

هذا الڤيديو يوضح كيفيو تشفير الهارد ديسك الداخلي للماك

2- أيضاً فعلوا خاصية حماية الإقلاع بكلمة سر. هذا يساعد في منع أي طرف آخر من إعادة تشغيل الجهاز باستخدام فلاشة أو اسطوانة خارجية

هذا الڤيديو يوضح كيفية حماية الإقلاع بكلمة سر

3- قوموا بتشفير كل الهاردات الخارجية والفلاشات (USB disk, USB flash, Thunderbolt and FireWire disks etc)

هام: تشفير الهاردات الخارجية والفلاشات، بعكس تشفير الهارد الداخلي، يجب أي يحدُث قبل نسخ أي محتويات للهاردات (يجب أن تكون الهاردات فارغة). إذا كان الهارد المراد تشفيره عليه بيانات يجب نسخها أولاً على هارد آخر ثم يتم تشفير الهارد الأول مع التأكد من محو الهارد الثاني بشكل آمن.

هام: تشفير الهاردات الخارجية للماك يجعلها غير قابلة للاستخدام مع ويندوز أو لينكس. يجب أن تعلموا أنكم بعد التشفير لن تستطيعوا استخدام هذه الهاردات مع أي جهاز غير الماك.

خطوات تشفير القرص الصلب الداخلي للماك متاحة هنا

ڤيديو يوضح كيفية تشفير هارد ديسك خارجي للماك

تشفير الهاردات لمستخدمي اللينكس ( عائلة الديبيان ومشتقاتها ومنها أوبونتو ولينكس مينت)

فضلاً شفروا ملفاتكم الشخصية

١- قوموا بعمل حساب مستخدم ثاني ويجب أن يكون له صلاحيات مدير

٢- ادخلوا الحساب الجديد ومن داخل الحساب نفذوا الأوامر التالية في التيرمينال

sudo apt-get update

اكتبوا كلمة سر الحساب الجديد هنا

sudo apt-get install ecryptfs-utils cryptsetup

sudo ecryptfs-migrate-home -u user

عند هذه النقطة دي سيُطلب منكم إدخال كلمة سر حسابكم الأصلي ، بعدها ستظهر لكم مجموعة تنبيهات. مهم هنا أن لا تقوموا بإعادة تشغيل الجهاز

٣- جربوا الدخول لحسابكم المشفر وتأكدوا أن كل شيء يعمل كما ينبغي

٤- قوموا بتشفير بارتيشن السواب ثم عمل ريستارت

sudo ecryptfs-setup-swap

sudo reboot

٥- ادخلوا حسابكم الذي تم تشفيره وامسحوا مجلد الباك أب الذي قام النظام بعمله في الخطوة رقم ٢

٦- وضع كلمة سر لإعدادات الBIOS وللإقلاع

٧- منع الجهاز من الإقلاع من مخارج اليو إس بي وغيرها

لا تعطوا البرامج صلاحيات مُطلقة

كما في حالة الهواتف، كونوا حريصين في طبيعة وكم الصلاحيات التي تعطونها للبرمجيات.

مستخدمي نظام الماك يمكنهم التحكم في صلاحيات التطبيقات بالذهاب إلي System Preferences > Security & Privacy > Privacy tab > Permissions

ومن ثم اختيار الصلاحيات المناسبة للتطبيق وتعطيل أي صلاحيات لا تلزم فعلياً، مثل صلاحية الدخول على الكاميرا و/أو الميكروفون.

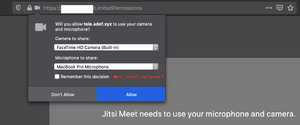

أعطوا المتصفح الصلاحيات المناسبة في الوقت المُناسب

عند إجراء مكالمات ڤيديو أو صوت باستخدام المُتصفح يُنصح بالسماح للمتصفح باستخدام المايكروفون و/أو الكاميرا الخاصة بجهازكم بشكل مؤقت فقط ولحين إنتهاء المكالمة. لا تتكاسلوا وتضغطوا على تذكر خيار تذكر السماح باستخدام المايكروفون والكاميرا. هذا يُتيح للبرمجيات الخبيثة استغلال المتصفح في التلصص عليكم.

استخدموا جدار ناري للحماية

برامج الجدار الناري تعمل على تصفية الاتصالات الصادرة والواردة من وإلي أجهزتكم. إذا كان جهازكم مصاب ببرنامج خبيث سيقلل برنامج الجدار الناري من فرصة تمكن البرنامج الخبيث من تسريب بياناتكم بمنعه من الإتصال بالإنترنت مع تنبيهكم لهذه المحاولة. توجد برمجيات جدران نارية مجانية ومفتوحة المصدر لمعظم أنطمة التشغيل.

مستخدمي الماك يمكنهم تنصيب برنامج LuLu أو Lock Down مفتوح المصدر.

مستخدمي لينكس يمكنهم تنصيب Douane.

مستخدمي ويندوز يمكنهم تنصيب برنامج ZoneAlarm أو Comodo المجانيان. للأسف لا توجد برامج مفتوحة المصدر لهذا النظام.

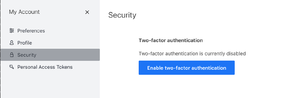

تأمين الحسابات السحابية

من المهم تفعيل خاصية توثيق الدخول على خطوتين لتوفير طبقة حماية ثانية، بالإضافة لكلمة السر القوية. تفعيل هذه الخاصية يتطلب تفعيلها من قبل مدير الخادم أو مقدم الخدمة السحابية الخاصة بك. إذا لم يكن لديك القدرة على تفعيل الخاصية تواصل مع المختص لمساعدتك.

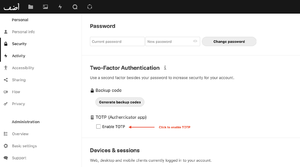

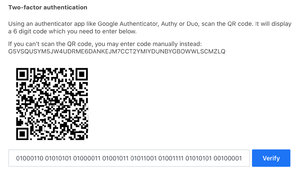

تفعيل توثيق الدخول على خطوتين فى Nextcloud

لتفعيل هذه الخاصية يجب أولاً الدخول على حسابكم على رباب https://rabab.adef.xyz

ومن ثم الذهاب إلى صفحة إعدادات الأمان https://rabab.adef.xyz/settings/user/security

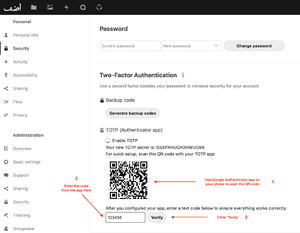

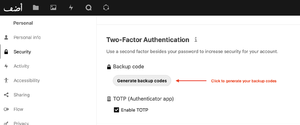

ثم الضغط على خيار “Enable TOTP” كما هو مبين بالصورة

قم بتشغيل برنامج Google Authenticator على هاتفك ثم قم بعمل مسح للكود الظاهر أمامك في شاشة المتصفح

اكتب الرقم المعطَى في البرنامج إلي المتصفح واضغط زي Verify.

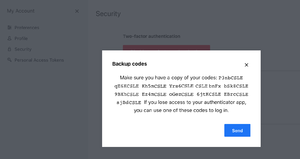

إذا تم كل شئ كما يجب سيظهر لك الآن زر Generate Backup Codes

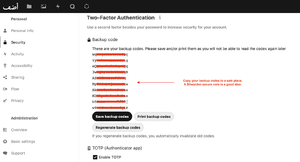

اضغط على هذا الزر وقم بنسخ الأكواد الاحتياطية إلى مكان آمن. حسابك على Biwarden مكان مناسب لحفظ هذه الأكواد

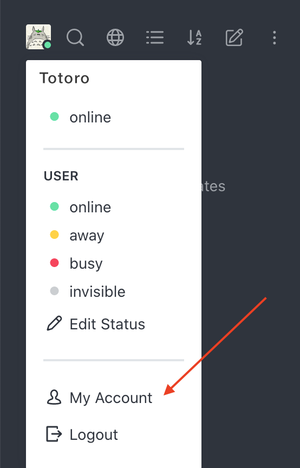

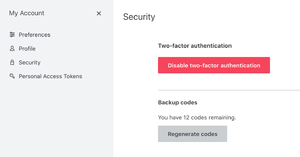

تأمين حسابات RocketChat

تفعيل خاصية توثيق الدخول على خطوتين سهل جداً

ادخلوا على إعدادات حسابكم ومنها على إعدادات الأمان واضغطوا على زر تفعيل الخاصية.

قوموا بتشغيل برنامج Google Authenticator على هاتفكم ومن ثم عمل مسح للكود الظاهر أمامكم في شاشة المتصفح

اكتبوا الرقم المعطَى في البرنامج إلي المتصفح واضغطوا زر Verify

ستظهر لكم فوراً نافذة بها الأكواد الاحتياطية. قوموا بنسخها مباشرة إلى مكان آمن

بعد إغلاق النافذة سيتحول لون زر تفعيل الخاصية للون الأحمر الوردي. هذا مؤشر أن الخاصية تم تفعيلها بنجاح

تأمين شبكة الإنترنت المنزلية

ضبط الراوتر

الروتر متصل بالإنترنت بشكل دائم وعدم تأمينه بشكل مضبوط قد يؤدي لإختراق شبكاتكم والتنصت على استخدامكم للإنترنت والوصول لأجهزتكم.

لضبط الراوتر ستحتاجون للدخول على لوحة التحكم وبالتالي يلزمكم معرفة عنوان الشبكة الخاص به. يمكنكم تحديد عنوان الراوتر عن طريق معرفة الآي بي الخاص بجهازكم. عادة ما يبدأ آي بي الراوتر برقم "١". مثلاً إذا كان الآي بي الخاص بجهاز الكومبيوتر هو 192.168.112 فسيكون آي بي الراوتر هو 192.168.1.1

يتم الدخول على لوحة ضبط الراوتر عن طريق كتابة الآي بي الخاص به في المتصفح. هذا الڤيديو به معلومات كثيرة مفيدة في هذا الموضوع.

بعد الدخول على لوحة إعدادات الراوتر يُنصح بالتالي:

تحديث نظام تشغيل الراوتر

- قوموا بتحميل تحديثات الFirmware من موقع الشركة المُصنعة فقط. لا تقوموا بتحميل أي نسخ Firmware من أي موقع آخر بغض النظر عن شعبيته. ينصح بتحميل التحديثات الجديدة باستمرار

- يجب التأكد عند تحميل التحديثات أنها مطابقة لموديل الراوتر. تحميل Firmware غير مطابق سوف يُتلف الراوتر.

- تغيير كلمة السر الافتراضية للراوتر بأُخرى قوية. لا تستخدموا كلمات سر سهلة و/أو منتشرة

ضبط الشبكة الداخلية السلكية

- يُنصح دائما بتغيير نسق الآي بي الافتراضي للرواتر من ديناميكي إلى ثابت، لكن هذا يتطلب ضبط عنوان آي بي يدويا لكل جهاز على الشبكة مما قد يُمثل صعوبة، خاصة مع أجهزة الهواتف المحمولة

- يُنصح أيضاً باستخدام خاصية فلترة أرقام ال MAC بحيث لا يُسمح لجهاز يحمل رقم MAC مخالف باستخدام الشبكة. لمعرفة رقم ال MAC الخاص بهواتف الآي فون أنظر هنا، ولهواتف الأندرويد إنظر هنا، وللحواسب الشخصية إنظر هُنا. وهنا لمستخدمي ماك و لمستخدمي لينكس هنا.

هام: مستخدموا نظام أندرويد الإصدار ١٠ سيتوجب عليهم غلق خاصية استخدام رقم MAC اعتباطي وذلك عن طريق الاتصال بشبكة واي فاي أولاً ثم اتباع الخطوات التالية: Settings > Network & Internet > WiFi > Click GEAR icon next to WiFi name > Advanced > Privacy > Select "Use device MAC".

ضبط الشبكة اللاسلكية

- استخدموا كلمات سر قوية. لا تستخدموا كلمات سر سهلة و/أو منتشرة

- استخدموا تشفير WPA2 / PSK / AES

- أجهزة الراوتر الحديثة تدعم خاصية تشغيل شبكة منفصلة للضيوف Guest WiFi. إذا كان جهازك يدعم هذه الخاصية قم بتشغيلها حتى لا تضطر لتشارك كلمة سر الواي فاي مع أحد. يجب استخدام اسم وكلمة سر منفصلة وقوية لهذه الشبكة أيضاً.

- يُنصح أيضاً باستخدام خاصية فلترة أرقام ال MAC بحيث لا يُسمح لجهاز يحمل رقم MAC مخالف باستخدام الشبكة

حفظ نسخة احتياطية من إعدادات الراوتر/الشبكة

هذه الخطوة ستوفر عليكم الكثير من الوقت إذا اضطررتم لإعادة ضبط الراوتر لحالة المصنع. قوموا بحفظ نسخة حديثة من آخر إعدادات الراوتر في مجلد خاص. إذا كان الراوتر يسمح لكم بوضع كلمة سر على الإعدادات استخدموا هذه الخاصية.

غلق إمكانية الإتصال بالراوتر عن بُعد Remote Access

يجب إيقاف هذه الخاصية تماماً. إذا كنتم فعلياً تحتاجون لتفعيلها فيُنصح بتغيير رقم البورت الخاص بها لرقم آخر غير شائع.

غلق خاصية UPnP

هذه الخاصية تسمح لبعض البرمجيات بتغيير إعدادات الراوتر (من داخل الشبكة). بعض الڤيروسات التي تُصيب أجهزة الكومبيوتر تستطيع استغلال هذه الخاصية لكي تسمح للمخترقين بالدخول على و/أو استخدام الراوتر في هجمات الكترونية موزعة DDoS

غلق خاصية WPS

بسبب اعتماد هذه الخاصية على رقم كودي للسماح للأجهزة بالدخول على شبكة الواي فاي فإنه يمكن للمهاجمين استغلالها في تخمين الكود، ومن ثم معرفة كلمة سر الواي فاي. يُفضل تعطيل هذه الخاصية تماماً.

استخدام خوادم DNS خاصة

تستقي الراوترات عناوين ال DNS من مقدم الخدمة. وعادة ما يقوم مقدموا خدمات الإنترنت بإمداد الراوتر بعنوان DNS تابع لهم مما يسهل لهم بتتبع أنماط تصفحكم للإنترنت عن طريق تسجيل وتتبع طلبات ال DNS الواردة من الراوتر الخاص بكم. يُنصح بتغيير عناوين ال DNS الخاصة بمقدم خدمة الإنترنت والموجودة في لوحة تحكم الراوتر إلى عناوين أُخري بديلة. يُفضل استخدام عناوين DNS من OpenNIC أو من OpenDNS أو من CloudFlare

تغيير عناوين ال DNS لعناوين حُرة يُقلل أيضا من تعرضكم لتحويل تصفحاتكم للإنترنت إلى مواقع غير مرغوبة كما يقلل من مخاطر تعرضكم لهجمات الكترونية من نوعية Man-In-The-Middle

هام: في حال احتياجكم لدعم فني من قِبل مقدم خدمة الإنترنت وحضور أحد ممثلي الدعم الفني لفحص الراوتر و/أو الشبكة لديكم لا يتوجب عليكم السماح له بالدخول على شبكتكم سواء سلكياً أو لاسلكياً. مختصي الدعم الفني يحملون دائماً أجهزة راوتر قياسية يقومون باستخدامها لفحص الخطوط وجودة الإشارة.

إذا أصر الفني على تجربة الراوتر الخاص بك يمكنك إما تغيير كلمات السر الخاصة بالدخول على الراوتر والواي فاي أو أن تقوم بعمل إعادة ضبط مصنع للراوتر ودع الفني يقوم بضبط إعداداته بنفسه ولا تعط كلمة السر الخاصة بالراوتر أو الواي فاي له. إذا كان لديكم نسخة احتياطية من إعدادات الراوتر فسوف تستغرق استعادتها دقائق قليلة.

بعد إنتهاء الفني من العمل قم بإطفاء الراوتر وإعادة تشغيله. إذا لم تكن مشتركاً بخدمة الآي بي الثابت (هذه خدمة خاصة ولها مصاريف إضافية) هذا كفيل بتغيير عنوان الآي بي العام للراوتر. يمكنك التأكد من ذلك بزيارة موقع مثل https://ipinfo.io وملاحظة رقم الآي بي الخاص بك في كل مرة تعيد فيها تشغيل الجهاز.

احتياطات واجبة عند الحاجة لصيانة الأجهزة

عند الحاجة لصيانة أحد أجهزة الهاتف الخاصة بكم يتوجب عليكم عمل الآتي

- إذا كان مازال من الممكن الدخول على الجهاز قوموا بعمل نسخة احتياطية من كل ملفاتكم الهامة ثم قوموا بعمل إعادة ضبط المصنع للهاتف

- إزالة والاحتفاظ بأي كارت تخزين ميكرو إس دي مركب في الهاتف

- إذا لم يكن من الممكن الدخول على الهاتف وكانت هناك معلومات أو مواد رقمية هامة يمكن الوصول إليها فاحرصوا على التعامل مع فني موثوق به وأيضاً على التواجد مع الفني حال قيامه بفحص وأصلاح الهاتف.

- لا تتشاركوا كلمات السر الخاصة بأجهزتكم المحمولة مع أي أحد حتى الفني الذي يقوم بالإصلاحات. إذا كان هناك أي اختبارات يتوجب عملها للتأكد من تمام الإصلاح يمكنه القيام بها في وجودكم.

أجهزة الآيفون والآبي باد تقوم بتشفير محتوياتها بمجرد عمل كلمة سر لها. لن يُمكن للفني الوصول لأي مُحتوى رقمي على أجهزة الآيفون بدون معرفته بكلمة السر الصحيحة لجهازكم. طالما لم تتشاركوا كلمة السر مع الفني فلا داعي للقلق.

عند الحاجة لصيانة أحد أجهزة الحاسب الآلي الخاصة بكم

- يتوجب عليكم إزالة أي أقراص صلبة من الجهاز. حتى لو كان الجهاز محمياً بكلمة سر، يمكن لأي شخص استخراج بياناتكم من القُرص الصلب بدون الحاجة لكلمة سر.

- إذا كان العُطل في القُرص الصلب نفسه وسوف يتم استبداله احرصوا على استخراج القرص الصلب القديم والاحتفاظ به. لاتتركوا الأقراص الصلبة التالفة لفني التصليح لأنه يسهُل في أحيان كثيرة استعادة البيانات منها.

- إذا تعذر عليكم إستخراج القرص الصلب بنفسكم، اطلبوا من الفني استخراجه في وجودكم واحتفظوا به بأنفسكم في مكان أمين. يُفضل استخدام حافظة مضادة للكهرباء الإستاتيكية لحفظ القُرص الصلب.

في كل الأحوال تعاملوا مع فني أو شركة صيانة موثوق بها. تشاركوا بيانات فنيي الدعم الموثوق بهم.

احتياطات واجبة عند الحاجة لدعم فني يتعلق بحساب رقمي

في حالة احتياجكم لدعم فني خاص بأحد البرمجيات أو أحد حساباتكم الشخصية يُنصح بالقيام بالتالي

- تغيير كلمة سر الجهاز أو الحساب لأُخرى مؤقتة وعدم مشاركتها مع مسؤول الدعم التقني

- الخروج من أي حسابات مفتوحة في المتصفح وتنظيف الكاش وإغلاق المتصفح. أيضاً يجب غلق أي برمجيات محادثة مُنصَّبة على الجهاز

- التواجد قدر المستطاع مع الشخص الذي يقوم بالدعم والتأكد من عدم تنصيب أي برمجيات خارج نطاق المُشكلة

- بعد حل المشكلة يجب إزالة أي برمجيات يتم تنصيبها للمساعدة في حل المشكلة مالم تكن هذه البرمجيات جزء من الحل

- وضع كلمة سر جديدة للإقلاع

- التأكد من منع الجهاز من الإقلاع من مخارج اليو إس بي وغيرها

تأمين الحسابات الشبكة العنكبوتية

نصائح لتأمين الحسابات الرقمية

تجنب تصيُد حساباتكم الرقمية

بشكل عام، تعتمد حملات تصيُد الحسابات الرقمية (Phishing Attacks) على خداعك مع توقُع تجاهلك لقواعد الأمان الرقمي والشخصي. بعض حملات التصيُد تكون عشوائية، بينما حملات التصيُد المتقدمة تكون موجهة وشخصية وأحياناً تعتمد على بيانات قمتم أنتم بإتاحتها عن أنفسكم على منتديات ومنصات اجتماعية.

التصيُد يتم عادة عن طريق حثك على

- تحميل مُرفق برسالة

- تنصيب برمجيات مفخخة

- فتح رابط مرفق بالرسالة

- إدخال اسم المستخدم وكلمة السر في موقع يبدو للوهلة الأولى سليماً

أفضل طريقة لحماية نفسك من هجمات التصيد الاحتيالي هي عدم النقر مطلقًا على أي روابط أو فتح أي مرفقات. لكن هذه النصيحة غير واقعية بالنسبة لمعظم الناس. فيما يلي بعض الطرق العملية للدفاع ضد التصيد الاحتيالي.

قلل من البيانات المتاحة عنك على شبكة الإنترنت

- كلما قلت المعلومات المتاحة عنك على شبكة الإنترنت كلما كان من الصعب صياغة حملة تصُيد شخصية ضدك.

- لاتُتِح عنوانك البريدي على المنتديات والمنصات المُختلفة.

- استخدم عنواناً بريديا مخصوصاً للاشتراك

- إذا اضطررت لكتابة عنوانك البريدي فاجعل قراءته صعبة لبرمجيات حصد العناوين بأن تكب مثلاً ammar [at] adef [dot] xyz بدلاً من أن تكتبه بالصيغة المعهودة ammar@adef.xyz

حافظ على تحديث برامجك غالبًا ما تعتمد هجمات التصيد الاحتيالي التي تستخدم البرامج الضارة على عيوب في نظام التشغيل أو البرامجيات التي تستخدمها

- حدث نظام التشغيل وبرمجياتك بانتظام.

- قم بتنصيب تحديثات الأمان بشكل منتظم.

تجنب تحميل أي برمجيات لا تحتاجها

- أي برمجيات لا تحتاج استخدامها فعلياً تُزيد من فرص تعرضك لمخاطر، سواء عن طريق كونها مفخخة أو بسبب وجود عيوب فنية فيها تسمح باختراقها وبالتالي اختراق أجهزتك

- لا تقم بتحميل برمجيات من مواقع غير مواقع مصنعيها. تجنب تحميل الألعاب والبرمجيات المكسورة والبرمجيات المتاحة على مواقع التورنت.

استخدم برنامج إدارة كلمات المرور يدعم خاصية الملء التلقائي

من السهل خداعك وجعلك تظن أن صفحة تسجيل الدخول التي تطلب اسمك وكلمة السر الخاصة بك سليمة. لكن برامج إدارة كلمات المرور يصعُب خداعها لأنها تتبع الروابط الخاصة بالمواقع وبناءاً على صلاحية الرابط تقوم بملء كلمات السر الخاصة بها.إذا كنت تستخدم مدير كلمات المرور (بما في ذلك مدير كلمات المرور المضمن في متصفحك) ، ورفض البرنامد ملء كلمة المرور تلقائيًا ، فيجب عليك التوقف والتحقق مرة أخرى من الموقع الذي تتصفحه. هام أضف لديها خادم إدارة كلمات سر خاص بها. يمكنكم إتباع الخطوات المذكورة في بند خادم إدارة كلمات السر لخلق حساب وتفعيل الخدمة على أجهزتكم.

تحقق من رسائل البريد الإلكتروني مع المُرسل

إحدى الطرق لتحديد ما إذا كان البريد الإلكتروني هو هجوم تصيد هو التحقق عبر قناة مختلفة مع الشخص الذي يفترض أنه أرسلها. إذا تلقيت رسالة تزعم أنها من البنك الخاص بك ، فلا تنقر فوق الروابط الموجودة في البريد الإلكتروني. بدلاً من ذلك ، اتصل بالمصرف الذي تتعامل معه أو افتح متصفحك واكتب عنوان URL لموقع الويب الخاص بالمصرف يدوياً. وبالمثل ، إذا أرسل لك صديقك مدحت مرفقًا بالبريد الإلكتروني ، فاتصل به على الهاتف واسأل عما إذا كان قد أرسل إليك فعلاً صورًا لأطفاله قبل فتح المُرفق.

احترسوا بشكل خاص من الرسائل المدمج بها روابط تقود إلي sites.google.com فالبرغم من أن هذا العنوان مملوك لجوجل لكنه مُخصص لاستضافة مواقع مستخدمين عاديين مثلكم. يمكن لأي شخص إنشاء موقع على هذا العنوان وإدماج صفحات تصيُد به.

يفضل إضافة السطر التالي إلى ملف الـ hosts لمنع متصفحكم من الدخول على هذا العنوان كلية 127.0.0.1 sites.google.com

افتح أي مستندات مشبوهة في Google Drive أحيانا ستتلقي مرفقات من أشخاص مجهولين أو ليسوا من معارفك المقربين. على سبيل المثال ، يتلقى الصحفيون عادة وثائق من مصادر، ولكن قد يكون من الصعب التحقق من أن مستند Word أو جدول بيانات Excel أو ملف PDF ليس ضارًا.

في هذه الحالات ، لا تنقر نقرًا مزدوجًا فوق الملف الذي تم تنزيله. بدلاً من ذلك ، قم بتحميله إلى Google Drive أو أي قارئ مستندات آخر عبر الإنترنت. سيؤدي ذلك إلى تحويل المستند إلى صورة أو HTML ، مما سيمنعه تقريبًا من تثبيت البرامج الضارة على جهازك.

إذا كنت صحفياً وتحتاج بيئة آمنة لقراءة البريد أو المستندات المرسلة إليك ، فهناك أنظمة تشغيل مخصصة مصممة للحد من تأثير البرامج الضارة. TAILS هو نظام تشغيل مبني على Linux يحذف نفسه بعد استخدامه ويمكن تشغيله من على وحدة تخزين يو إس بي. Qubes هو نظام آخر قائم على Linux يفصل التطبيقات بعناية بحيث لا يمكنها التدخل مع بعضها البعض ، مما يحد من تأثير أي برامج ضارة. كلا النظامين مصمم للعمل على أجهزة الكمبيوتر المحمولة أو المكتبية.

ببساطة، إذا أرسل إليك أي شخص بريدًا إلكترونيًا أو رابطًا مريبًا ، فلا تفتحه أو تنقر عليه حتى تتحقق من الموقف باتباع النصائح المذكورة أعلاه وتثق في أنه ليس ضارًا.

افتح المُستندات والروابط المشبوهة عن طريق فاحص مجاني توجد عديد من المواقع التي تُقدم خدمة فحص الملفات والروابط المشبوهة. إذا تلقيت ملف بصيغة لا تُفتح عادة عن طريق جوجل درايڤ مثل الملفات المصغوطة والبرمجيات، أو إذا شككت في رابط مدمج بالرسالة يمكنك فحصه عن طريق رفعها على أي من المواقع التالية https://opentip.kaspersky.com/ فاحص كاسبرسكي (يفحص الملفات والروابط) ـ https://www.virustotal.com/gui/home/upload فاحص ڤايرس توتال (يفحص الروابط، الملفات وعناوين الآي بي) ـ https://transparencyreport.google.com/safe-browsing/search فاحص جوجل للروابط (يفحص الروابط فقط) ـ https://www.phishtank.com/ فاحص حوض السمك (يفحص الروابط فقط) ـ

استخدم خاصية المصادقة الثنائية أو مفتاح العامل الثاني (U2F) عند تسجيل الدخول

خاصية المصادقة الثنائية (Two-step Verification) هي خاصية تسمح لك باستخدام هاتفك الشخصي كوسيلة ثانية للتحقق من شخصك أثناء الدخول لأحد الحسابات. يتطلب ذلك تنصيب أحد البرمجيات على هاتفك ودمجها مع الحساب المراد تأمينه. أشهر هذه البرمجيات هو Google Authenticator و Authy

هناك أيضاً مفاتيح يمكن شراؤها وتعمل عن طريق مخرج الـ USB وتسمح بعض المواقع باستخدام هذه المفاتيح لتجنب محاولات التصيد. تتصل هذه المفاتيح المميزة بمتصفحك لإنشاء بيانات اعتماد لكل موقع لتسجيل الدخول. يُسمى هذا العامل العالمي الثاني أو "U2F" ، لأنه طريقة قياسية لطلب طريقة مصادقة ثانية — بالإضافة إلى كلمة السر - عند تسجيل الدخول. ما عليك سوى تسجيل الدخول بشكل طبيعي ، ثم (عندما يطلب منك الموقع) قم بتوصيل المفتاح بجهاز الكمبيوتر أو الهاتف الذكي والضغط على زر تسجيل الدخول. إذا كنت تتصفح أحد مواقع التصيد، فسيعرف المتصفح عدم تسجيل دخولك باستخدام بيانات الدخول. هذا يعني أنه حتى لو خدعك أحدهم وسرق عبارة المرور الخاصة بك ، فلن يتمكن من الإضرار بحسابك لأنه ببساطة لايمكن الدخول بواسطة كلمة السر فقط. توفر Yubico (أحد الشركات المصنعة لهذه المفاتيح) مزيدًا من المعلومات حول U2F.

يجب ملاحظة الفارق بين ال U2F وبين المصادقة الثنائية بشكل عام

كن حذرا من اتباع أي تعليمات ترد عبر البريد الإلكتروني

قد تدعي بعض رسائل البريد الإلكتروني المخادعة أنها من قسم دعم الكمبيوتر أو شركة تقنية وتطلب منك الرد باستخدام كلمات المرور الخاصة بك ، أو السماح بوصول “فني إصلاح الكمبيوتر" إلى جهاز الكمبيوتر الخاص بك ، أو قد تطلب تعطيل بعض ميزات الأمان على جهازك. قد تُعطي رسالة البريد الإلكتروني سبباً مزعومًا ذلك ، عن طريق الادعاء ، على سبيل المثال ، بأن صندوق بريدك الإلكتروني ممتلئ أو أن جهاز الكمبيوتر الخاص بك قد تم اختراقه. لسوء الحظ ، فإن اتباع هذه التعليمات الاحتيالية قد يكون ضارًا بأمنك.

- قم فوراً بمراجعة مختص الدعم التقني. تحدث معه شخصياً إذا كنتم تعملون سوياً في نفس المكان أو عبر الهاتف إذا كان غير ذلك.

- كن حذرًا بشكل خاص قبل إعطاء أي شخص بيانات فنية أو اتباع الإرشادات الفنية ما لم تكن متأكدًا تمامًا من أن مصدر الطلب حقيقي.

إحترس من إعادة التوجيه

عند الضغط على أي رابط يفترض أن يأخذك لموقع مُعين تأكد أنه يصل بك للموقع المُراد. إذا وجدت أن الرابط الذي وصلك والذي يدعوك لمشاهدة عرض ما أو للاشتراك في المؤتمر الفلاني أو الدورة الفلانية قد أخذك إلي صفحة تطلب منك الدخول إلى حسابك البريدي أو حسابك على إحدى المنصات الأُخرى توقف فوراً، فهذا غالباً فخ.

قم بمراجعة البيانات الأمنية الخاصة بحساباتك بشكل دوري

- قم بمراجعة أي عناوين بريد إلكتروني ثانوية قُمت بإضافتها لحساباتك

- في حال تخلصك من رقم هاتف قديم قم فوراً بإزالة الرقم من أي حسابات كنت قد أضفته إليها. شركات الهاتف تقوم بإعادة تدوير الأرقام القديمة وقد يُصبح الرقم متاحاً للبيع بعد فترة. إذا قررت استخدام رقم هاتف كوسيلة لتأمين حسابك فليكن الرقم سارياً ومستخدماً من قِبلك أنت فقط.

قم بتعطيل وإلغاء الأجهزة القديمة التي لا تزال لديها إمكانية الوصول لحساباتك

إذا كنت قد سمحت لأي من أجهزتك بالوصول لحساباتك، وخاصة الحسابات السحابية، ولم تعد تستخدم هذا الجهاز فقم بتعطيل صلاحية الجهاز واطرده من الحساب.

كيف تعرف أن أحد حساباتك قد اختُرق؟

حتى مع أخذ كل الاحتياطات الممكنة، مازال من الممكن اختراق أحد حساباتكم. المهم هنا هو سرعة ملاحظة والتحقق من سرقة الحساب والتعامل مع الموقف بشكل عملي. يمكن أن يكون أي من المؤشرات التالية دليل على اختراق أحد حساباتكم

- الموقع الذي تحاول الدخول إليه لا يقبل كلمة السر المُعتادة

- عند محاولة تغيير كلمة السر يرفض الموقع عنوان البريد الإلكتروني أو رقم الهاتف الذي تقوم بكتابته (يكون المُخترِق قد قام بالفعل بتغيير تلك البيانات بحيث يُقلل من فرص استردادك للحساب)

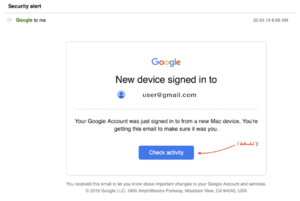

- ورود رسائل على بريدك الإلكتروني تنبهك لمحاولات ولوج لأحد حساباتك من أجهزة لا تنتمي لك أو مناطق جغرافية لست متواجداً بها. يجب توخي الحذر مع هذه الرسائل لأنها تكون أحياناً رسائل اصطياد مفخخة. راجع النقاط أعلاه

- ورود رسائل من مواقع تُجارية تنبهك لعمليات شراء قمت بها. يجب توخي الحذر مع هذه الرسائل لأنها تكون أحياناً رسائل اصطياد مفخخة. راجع النقاط أعلاه

التعامل مع اختراق حساب رقمي

عادة لا يتوقف المُخترِق عند حسابك الشخصي، بل يستخدمه، بعد السيطرة عليه، في إختراق حسابات أٌناس آخرين وعلى رأسهم معارفك المسجلين في عناوين الإتصال. يجب الإعتراف بأن سرقة حسابك هو ناتج خطأ منك أنت أولاً. كما يتوجب عليك فوراً تنبيه والمساعدة في حماية الآخرين حتى لا يتم اصطيادهم عن طريق حسابك

- فور اكتشاف اختراق أحد حساباتك المؤسسية، أو الشخصية المستخدمة في التواصل مع زملاء عمل، قم فوراً باستخدام وسيلة آمنة (مكالمة هاتف، سيجنال أو أي برامج تراسل مؤمنة) بإبلاغ المدير التقني لمؤسستك

- إبدأ فوراً بإبلاغ معارفك. أعلمهم بالحسابات التي تم إختراقها وحذرهم من التعامل مع أي رسائل أو محاولات تواصل ترد من حساباتك المخترقة

- إذا كان حسابك المخترق من مقدم خدمة بريدية أو على منصة تواصل اجتماعي قم فوراً بالتواصل مع جهة الدعم الفني المختصة. توقع أن يتم سؤالك عن بياناتك الخاصة (الاسم، السن، العنوان، صورة إثبات الشخصية) وكذلك عن مجموعة من البيانات المتعلقة بالحساب المتضرر (متى تم فتحه، آخر كلمة سر مسجلة للحساب، آخر مرة تم الدخول فيها للحساب ومن أي موقع جغرافي) وأي أسئلة أُخرى قد توضح لهم أنك فعلياً صاحب الحساب.

- بعد استعادة حسابك تأكد من تغيير كلمة السر لواحدة جديدة تماماً، كما يجب التأكد من تغيير كل البيانات الخاصة بتأمين الحساب مثل الأسئلة السرية والعنوان الثانوي وأرقام الهواتف وأيضاً يجب إعادة ضبط خاصية تحقيق الدخول على مرتين.

المعلومات المتاحة عنكَ على شبكة الإنترنت عامل مهم في اختراق حساباتك. كلما قلت المعلومات المتوفرة عنك كلما قلت فرص تعرضك للإختراق. حاولوا قدر المُتاح تحجيم كم المعلومات الشخصية التي تتشاركونها مجاناً مع الكوكب. لأ أحد يحتاج معرفك أن لديك عمة وأنها تُحب تربية القطط، لن يضيق ثُقب الأوزون مع كل صورة تتبرع بنشرها على أحد المواقع كما أن ثلوج القُطب الجنوبي لن تتوقف عن الذوبان إذا عرفنا جميعاً أنك من أشد المعجبين بماركة شرابات معينة.

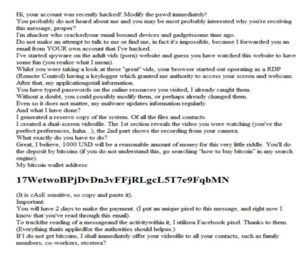

التعامل مع رسائل الابتزاز

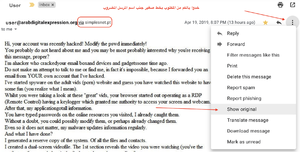

قد يحدث أن تصلك رسالة يدعي مُرسلها مثلاً أنه يمتلك مواد رقمية (عادة تسجيلات ڤيديو أو صوت) تثبت تورطك في الدخول على أو مشاهدة مواد إباحية. وعادة ما يطلب المبتز تحويل مبلغ مالي في صورة عملات إلكترونية مشفرة إلى حساب معين، مقابل عدم نشر هذه المواد. وإليكم مثال لرسالة ابتزاز تلقيتها العام الماضي. الرسالة هي محاولة للابتزاز الجنسي إلكتروني وطلب عملات كريبتو إلكترونية. متن الرسالة نفسه عبارة عن صورة چي بي چي تحمل النص الإنجليزي لخطاب الإبتزاز الموجه من المُرسل لي. يعني لا توجد حروف/نص لغوي يمكن نسخه. المقلق في الأمر أن الرسالة وصلتني من عنواني البريدي نفسه، بمعنى أنها تبدو وكأنها صادرة من ammar@arabdigitalexpression.org وإليكم نص الرسالة:

تعالوا أولاً نتفحص الرسالة ونتأكد من مصدرها

إذن، رغم أن الرسالة تبدو وكأنها مرسلة من حسابي الشخصي لحسابي الشخصي (مما قد يوهم بأن حسابي البريدي قد تم اختراقه) لكن بتدقيق النظر يتبن أن الرسالة لم ترد من خادم جوجل وإنما من خادم تابع لشركة simplenet.pt بالضغط على النقاط الثلاث العمودية في الجانب الأيمن ثم النقر على إظهار الأصل Show Original نرى التالي

كل هذه البيانات تدل على أن الرسالة لم ترد من خادم أضف البريدي (ولا من جوجل حيث أنه هو مقدم خدمة البريد الإلكتروني لنا). لو كانت هذه الرسالة صحيحة كان المفترض أن أرى شيئاً مشابهاً للصورة التالية. الصورة أدناه توضح بيانات رسالة حقيقية وصحيحة وردت إلي من زميل في أضف

توجد طُرق يمكن بها إيهام الناس أن الرسائل مرسلة من حسابات معينة لكن التدقيق في بيانات الرسالة يمكن ببساطة أن يوضح حقيقة مصدرها. الطبيعي أن جوجل ينبه المستخدم لخطورة الرسائل المشبوهة ويُظهر مستطيل أصفر ضخم أعلى الرسالة وخيارات للتبليغ عنها أو، لو كنتم متأكدين منها ومن مصدرها، اعتبارها سليمة. بعد التأكد من أن الرسالة مفبركة يتبقى معرفة كيفية التعامل معها

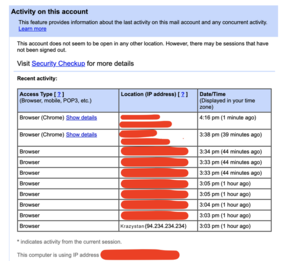

ستظهر لكم نافذة صغيرة بها جدول يوضح آخر محاولات ناجحة للدخول على حسابكم. تأكدوا أن كل البيانات مطابقة لاستخدامكم وخاصة نوع المتصفح، نظام التشغيل والموقع الجغرافي. عند الشك في أي شئ يجب فوراً تغيير كلمة سر الحساب وإنهاء كل الجلسات الفعالة.

إبلاغ مقدمي الخدمة مهم في هذه الحالات

يُستحسن أيضاً تبليغ مقدم خدمة البريد التي تستخدمونها وأيضا تبليغ مقدم الخدمة الذي أرسلت عن طريقها الرسالة. هذا يساعد مقدمي الخدمة في إضافة عنوان المرسل، وأحيانا اسم النطاق المرسل منه بالكامل، لقائمة سوداء. كلما أسرعتم في ذلك كلما كان أفضل لتقليل عدد الضحايا الآخرين

الراوبط التالية خاصة بإبلاغ جوجل عن رسائل الابتزاز والاحتيال المشابهة https://support.google.com/faqs/answer/2952493?hl=en https://support.google.com/mail/answer/8253?hl=en

- البحث في قاعدة إساءة الاستخدام الخاصة بالعملة الرقمية المشفرة التى طلب المُبتز الدفع عن طريقها والإبلاغ عن عنوان المحفظة الرقمية

الإبلاغ عن حالات الابتزاز وتسجيل عناوين العملات التي يستخدمها المبتزين مهم. البحث سهل وكل المطلوب هو كتابة العنوان الذي طلب المُبتز الدفع له في خانة البحث. في حالتي أنا طلب مني الشخص الدفع بعملة بيتكوين وقاعدة إساءة الاستخدام الخاصة بها موجودة هنا https://www.bitcoinabuse.com

- عند البحث في القاعدة وجدت ٣ أشخاص آخرين مبلغين بالفعل عن نفس العنوان

https://www.bitcoinabuse.com/reports/17WetwoBPjDvDn3vFFjRLgcL5T7e9FqbMN طبعاً المُبتز المتخلف دامج العنوان في الصورة. يعني مش هاقدر انسخه زي مابيقول في الرسالة/الصورة وكان لازم اكتبه بيدي. مهم لو هاتضطروا تكتبوا العنوان يجب مراعاة حالة الحرف اللاتيني (كبير/صغير) وعدم ترك مسافات فارغة

- تعمية الكاميرا و/أو الميكروفون الملحق بأجهزتكم في حالة عدم استخدامها

مش معنى أن الرسالة دي مضروبة وأن الشخص ده ما عندوش حاجة يهددني بيها أن ده ( اختراق الشخص لجهازي) مش ممكن يحصل. الحكاية بتحصل كل دقيقة وبقت مصدر دخل لعصابات منظمة، بل توجد مُدن كاملة المهنة الشائعة فيها هي الابتزاز الرقمي، وللأسف أدت في حالات كتير لإنتحار أشخاص. فيه وثائقي قصير عنها عملته البي بي سي من فترة

- تعمية الكاميرا سواء على اللابتوب أو الكاميرا الأمامية للموبايل مهم في الأيام السوداء دي بغض النظر عن أنتم بتعملوا ايه. طالما مش محتاجينها لحظياً الزقوا عليها ستيكر وممكن كمان تستخدموا غطاء منزلق مصنوع خصيصا للغرض ده ومتوفر في البستان ومولات الكومبيوتر

- تجاهلوا الرد على هذه الرسائل وارفضوا الدفع

دي أفضل حاجة ممكن تعملوها

- قوموا بزيارة موقع Have I Been Pwned من فترة لأُخرى

الاحتياطات الاستباقية دائماً أفضل. بجانب تجنب استخدام عناوينكم البريدية الرئيسية للاشتراك في أي منتديات أو منصات تفقدوا موقع Have I Been Pwned بانتظام للتأكد من عدم تسرب أي من كلمات السر الخاصة بكم. يجب أن تكون نتيجة الفحص خضراء كما بالصورة

إذا كانت نتيجة الفحص حمراء، كما بالصورة أدناه، فيتوجب عليكم تأمين حساباتكم وتغيير كلمات السر المستخدمة في كل المنصات التي يذكرها لكم الموقع كما يجب فوراً تغيير كلمة سر بريديكم الإلكتروني المتضرر.

هام جداً: ممكن أن تصلكم رسالة تنبيه مماثلة لرسائل التنبيه الخاصة بدخول شخص ما على بريد جوجل لكنها في الحقيقة فخ. دائما كونوا حريصين عند فتح أي رسالة مدمج فيها رابط. ضعوا الماوس فوق الرابط ولاحظوا إلى أين يقودكم الرابط. لو الرسالة تبدو من جوجل والرابط يقود لدومين ليس تابع لجوجل إذن الرسالة فخ

خادم إدارة كلمات السر

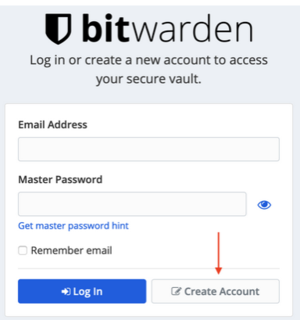

أضف لديها خادم إدارة كلمات سر مبني على منصة Bitwarden مفتوحة المصدر. الخادم الخاص بنا اسمه بِي وعنوانه هو https://p.adef.xyz وحرف ال P اختصار لكلمة Password هذه المنصة سحابية تسمح لكم بتخزين كلمات السر وأي بيانات شخصية أو ملاحظات نصية تودون حفظها بشكل آمن ومزامنتها بين أجهزتكم المختلفة، كما يمكنكم أيضاً الدخول عليها من المتصفح. كوخ المنصة سحابية، يعني أنه يمكنكم إضافة أي بيانات لحسابكم باستخدام أحد الأجهزة وسوف تظهر البيانات الجديدة مباشرة على باقي أجهزتكم المشبوكة بنفس الحساب طالما كانت هذه الأجهزة متصلة بالإنترنت وقادرة على الوصول للمنصة.

برنامج Bitwarden يدعم كل أنظمة التشغيل الرئيسية سواء للهواتف أو الحاسبات الشخصية يُنصح بتنصيب البرنامج على أجهزة الحاسب الآلي الخاصة بكم بتحميلة مباشرة من موقع الشركة هنا

لتنصيب البرنامج على أجهزة أندرويد استخدموا هذا الرابط ولطريقة استخدامه على أندرويد شاهدوا هذا الڤيديو لتنصيب البرنامج على أجهزة آي فون استخدموا هذا الرابط ولطريقة استخدامه على آي فون شاهدوا هذا الڤيديو

يُنصح أيضاً بتنصيب إضافات المتصفح المتوفرة لكل المتصفحات الشائعة. تنصيب إضافة المتصفح يسمح لكم باستخدام المتصفح للدخول على حسابكم وأيضاً استخدام خاصية الملء التلقائي والتي تساعد في تجنب التصيُد. طريقة التنصيب يشرحها هذا الڤيديو

لمزيد من المعلومات حول منصة Bitwarden وإمكاناتها شاهدوا ملفات الڤيديو المنشورة على قناتهم على يوتيوب

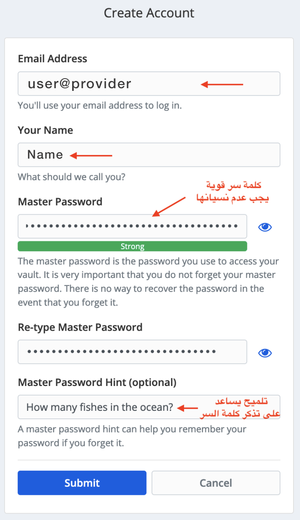

كيفية عمل حساب لعمل حساب على منصة بِي توجهوا إلي https://p.adef.xyz اضغطوا على زر Create Account

أدخلوا عنوانكم البريدي التابع لأضف، اسمكم، كلمة سر رئيسية وتلميح يُمكن أن يُساعدكم في تذكر كلمة السر حال تعذُر تذكرها لاحقاً اضغطوا زر Submit وستصلكم رسالة على بريدكم الإلكتروني لتفعيل الحساب. الصور بالأسفل توضح الخطوات. المنصة تستخدم نظام صفر-معرفة وهذا يعني أن كلمة السر التي تختارونها لحسابكم لايمكن لأي أحد آخر معرفتها ولا مساعدتكم في استردادها ولا حتى مدير الخادم. يتوجب عليكم اختيار كلمة سر رئيسية قوية لحسابكم على المنصة والتأكد من عدم نسيانها لأنه إذا فقدتم كلمة السر فقدتم معها كل بياناتكم المُؤمنة بواسطتها . لا تطلبوا مساعدة من المدير التقني ولا غيره. وسوف تضطرون لعمل حساب جديد

يمكنكم لاحقاً تغيير كلمة السر الرئيسية لأخرى عن طريق Settings > Account > Change Master Password

ستصلكم دائماً رسائل تنبيه عند دخول أي جهاز على حسابكم. هذا يُساعد في تنبيهكم في حال تمكن أحدهم من الدخول لحسابكم. يمكنكم عندها الدخول لحسابكم بسرعة، تغيير كلمة السر الرئيسية وإنهاء كل الجلسات المفتوحة لطرد كل الأجهزة من حسابكم باستخدام Settings → My Account → Deauthorize Sessions. ثم يمكنكم بعدها دخول حسابكم مرة أُخرى بكلمة السر الجديدة

معلومات إضافية ومراجع

In alphabetical order:

EFF.ORG: How to: Avoid Phishing Attacks Have I Been Pwned? Heimland: Enhance Home WiFi Security LifeHacker: Securing your router Phishing Attacks: The 5 most common types of phishing attack Protecting Cloud Accounts: 9 Tips to Keep Your Cloud Storage Safe and Secure Study: Is Open Source Software More Secure? The Dirty Dozen: The 12 Most Costly Phishing Attack Examples Wired: How to Secure Your Wi-Fi Router and Protect Your Home Network Wired: How to Know If You’ve Been Hacked, and What to Do About It Extorsion eMails: I got a phishing email that tried to blackmail me – what should I do https://www.reddit.com/r/Scams/comments/8gsjba/the_blackmail_email_scam/### https://www.reddit.com/r/Scams/comments/9srjen/the_blackmail_email_scam_part_2/ Sextortion is an emerging form of online abuse. 'Catfishing in the Nile' Award-Winning Documentary Explores Online Blackmailing